eben bin ich über das Search Community Toolkit gestolpert – und siehe da, ein teil davon ist eine wildcard search?

wir notieren also auf meiner seitenlangen todo-liste: wildcard search installieren und testen!

Month: March 2008

About Month: March 2008

…elogs greppen

eigentlich nur für mich selbst, damit ich es nicht jedes mal neu suchen muss:

in den elogs (/fnsw/local/logs/elogs/elogYYYYMMDD) sind kritische fehler mit “[SERIOUS]” zu erkennen – danach zu greppen ist also ohne probleme möglich. allerdings steht die wichtige information erst in der zeile danach:

2007/12/31 09:26:37.532 121,0,41

INXbg -s IndexServer (4513) … [SERIOUS]

Oracle not available. (ORA-3113), (File: ../src/GDBO.c, Line 3823)

daher reicht ein normales grep nicht – aber awk kann helfen:

export R=SERIOUS

awk ‘{if ($0~/’$R’/) {print $0; n=1} else { if (n==1) {print $0; n=0}}}’ elogYYYYMMDD

Sharepoint Logging Spy

es ist mitunter ein wenig mühsam, fehler in den moss 2007 logs (die per default auf C:\Program Files\Common Files\Microsoft Shared\web server extensions\12\LOGS\ liegen) zu finden – vor allem dann, wenn es sich nicht um eine single server installation handelt.

abhilfe schafft der sharepoint logging spy; es ist zwar noch im beta stadium, sollte aber bereits jetzt auf keiner admin workstation fehlen!

slipstreamed WSS and MOSS

für neue installationen praktisch, für installationen auf windows server 2008 unbedingt notwendig – und nun verfügbar:

Windows SharePoint Services 3.0 with Service Pack 1 (32 bit)

Windows SharePoint Services 3.0 with Service Pack 1 (64 bit)

sowie

Office SharePoint Server 2007 with SP1 (32 bit)

Office SharePoint Server 2007 with SP1 (64 bit)

Excel = 3D Game Engine?

unglaublich:

hier gibts alle details dazu.

Server Side Password Safe

single sign on ist ein schönes schlagwort, ein idealzustand; die wenigsten werden es in ihrer firma haben – doch spätestens wenn man sich ein wenig im internet bewegt, hat man schnell eine menge verschiedener accounts beisammen.

wenn man diese passwörter regelmäßg ändert – was man unbedingt auch machen sollte – so bleibt nicht viel anders übrig, als diese zu notieren (also zumindest ich merke mir sie nicht auswendig 😉 ). es gibt dazu verschiedene desktop software lösungen (auch ich habe früher eine solche verwendet), die aber alle einen nachteil haben: man hat die kennwörter nicht immer verfügbar, selbst wenn man die applikation auch auf seinem handheld hat – man hat das ding nicht immer dabei, es gibt probleme beim sync, man bricht sich die finger wenn man das (dann hoffentlich komplexe) passwort auf dem display eingibt usw.

seit einem jahr verwende ich daher eine lösung, die rein auf php setzt und daher von überall – sobald man natürlich zugriff auf das internet hat – erreichbar ist.

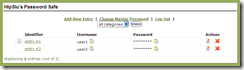

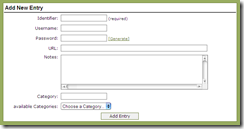

es handelt sich dabei um eine kleine erweiterung zu dem password safe von jmb software – hinzugefügt wurde eine “copy to clipboard” funktion (die glaub ich aber nur im internet explorer funktioniert) sowie der support von kategorien.

unter http://www.konfabulieren.com/password-safe-demo/ könnt ihr euch das ganze einmal ansehen – das notwendige passwort dazu ist “demo” (ohne “”) – und wenn ihr es selber verwenden wollt, dann gehts hier zum download.

zum abschluss ein paar vorschaubilder:

SharePoint Asset Inventory Tool

wie bereits einmal kurz erwähnt, stellen die mitunter unkontrolliert entstehenden sharepoint installationen durchaus ein problem dar. um dagegen überhaupt etwas unternehmen zu können, muss man natürlich zuerst herausfinden, wo derartige installationen vorhanden sind.

hier kann microsoft helfen ( ❗ ), und zwar mit dem SharePoint Asset Inventory:

The main purpose of the SharePoint Asset Inventory Tool is to give the IT administrator answers to a number of important questions through the generation of reports. These reports include information on:

– The servers running some version of SharePoint.

– The installed SharePoint features.

– The total number of SharePoint sites on each server.

– The total number of documents on each server.

– The total number of documents grouped by extension on each server.

– The time since the SharePoint assets in each server were last modified.

– The customized SharePoint sites and items on each server.

– The number of SharePoint lists on each server, grouped by the number of items on each list.With this information, the IT administrator can determine which unmanaged servers have SharePoint assets on them and prioritize the order in which to bring them under IT management

hat das tool bereits jemand getestet?

MOSS 2007 Limitations

eine frage, die sich (hoffentlich) bei der planung einer einführung von moss stellt, ist die nach den limitierungen; dazu gibt es einen technet artikel sowie eine schöne zusammenfassung von bob mixon, die allerdings teilweise nicht mit dem technet artikel zusammenstimmt.

site collection => 2,000 subsites of any site is the recommended limit.

site => 2,000 libraries and lists is the recommended limit.

library => 10,000,000 documents and 2,000 items per view is the recommended limit.

folder => 2,000 items per folder is the recommended limit.

und auch das video auf channel 9 “Office SharePoint Server at Microsoft: 12TB and counting” ist recht spannend.

was sagt uns das nun? zum einen handelt es sich nicht um harte grenzen, zum anderen sehen die werte auf den ersten blick hoch genug aus… zumindest bis auf einen: 2000 items per view? das ist ja nicht gerade viel. ganz im gegenteil, das könnte echt zu einem problem werden! das muss ich mir demnächst noch näher ansehen.

Silverlight + Sharepoint

passend zu dem silverlight webpart habe ich diese vielversprechende seite gefunden: http://www.ssblueprints.net/sharepoint/ – am besten gefällt mir das picture viewer sample… bitte mehr davon!

Integration von SharePoint in andere ECM Systeme

egal, wie man den sharepoint sieht (ein guter artikel zur meinungsbildung: ECM und Microsoft Office Sharepoint Server) – man wird meiner meinung nach über kurz oder lang in dem einen oder anderen bereich nicht vermeiden können, dass der sharepoint als weiteres tool zum einsatz kommen wird. um nicht eine weitere insel zu schaffen, ist also der nächste logische schritt, den sharepoint server in das bestehende ecm-system zu integrieren. andrew chapman hat sich dazu bereits gedanken gemacht, und die möglichkeiten aufgelistet: Integrating SharePoint with Traditional ECM Systems – Seven reference architectures… – darauf aufbauend gibt es auch einen organizer: Eight Reference Architecture Organizer

dazu passend auch ein video:

man darf gespannt sein, was sich die anderen hersteller einfallen lassen werden.